Zertifizierungen

139 zertifizierte Systeme von 56 Anbietern

12 nationale und internationale Zertifikate

Cyberangriffe auf industrielle Systeme – einschließlich industrieller Steuerungs- und Automatisierungssysteme (IACS) und übergeordneter Steuerungs- und Datenerfassungssysteme (SCADA) – haben in den letzten Jahren erheblich zugenommen. Die Betreiber kritischer Infrastrukturen geraten zunehmend ins Visier von Cyberkriminellen. So haben beispielsweise die Angriffe von Industroyer und BlackEnergy gezeigt, dass gezielte Angriffe auf kritische Infrastrukturen ein erhebliches Risiko darstellen. Gleichzeitig haben die Vorfälle bei Colonial Pipeline und Norsk Hydro gezeigt, welche Folgen böswillige Angriffe auf Industrieunternehmen haben können.

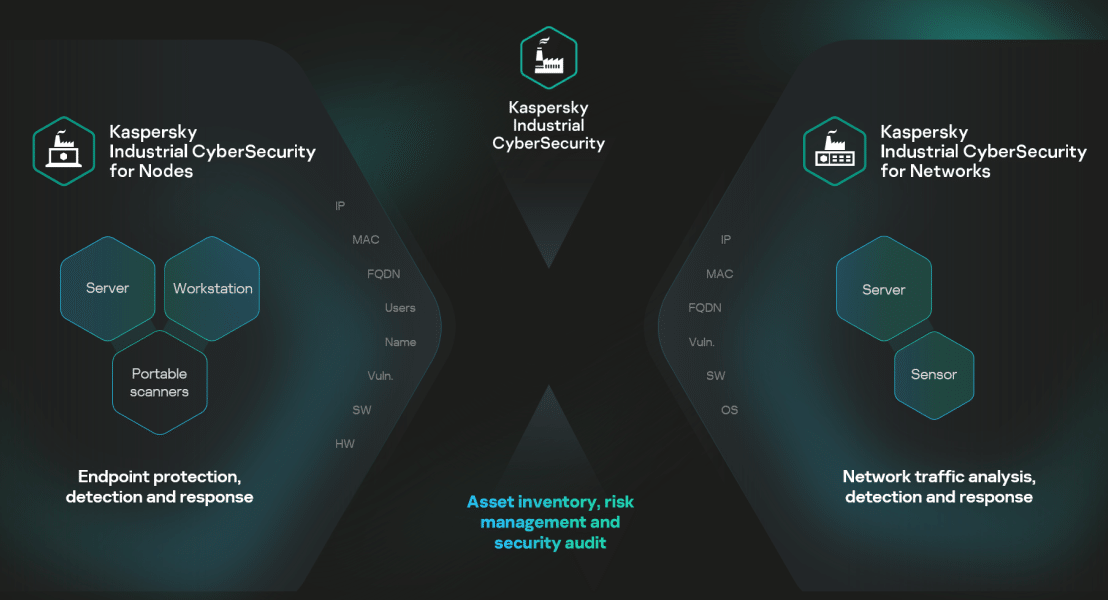

Kaspersky Industrial CyberSecurity (KICS) bietet eine Plattform aus nativ integrierten Produkten und einem umfassenden Serviceangebot. KICS wurde entwickelt, um die operativen Technologieebenen (OT) von Industrieunternehmen zu schützen, ohne die Systemverfügbarkeit oder technologische Prozesse zu beeinträchtigen. Die geschützten Ebenen und Elemente umfassen DCS, SCADA, HMIs, Steuerungen wie PLCs, IEDs, Robotic Automation, OT-Netzwerkausstattung, Gateways sowie Operator- und Engineering-Workstations. Die Innovation und Integrität des Kaspersky-Ansatzes für OT-, ICS- und IoT-Cybersicherheit konzentriert sich auf die Konvergenz von IT und OT auf der Ebene der Sicherheitsabläufe und die nahtlose Integration von Unternehmens- und Speziallösungen im Kaspersky-Portfolio.